Pour permettre la collecte de données et l'utilisation des alertes ou de la plateforme MyDataSecurity/MyDataManagement par vos utilisateurs, nous vous invitons à remplir les cinq prérequis ci-dessous.

Pour collecter les données de votre serveur sur site, IDECSI utilise un LEM (Local Extractor Module) comme proxy entre votre serveur local sur site et la plateforme de surveillance SAAS. Un compte de service local demande toutes les informations collectées par IDECSI via des commandes Powershell.

Création de la VM

Pour l'Exchange

Afin d'être pleinement opérationnel pour la protection des utilisateurs, le LEM doit être installé sur une machine virtuelle avec la configuration matérielle suivante :

- RAM 8 Go

- CPU 1 cœur

- Disque 100 Gb

Le collecteur LEM peut fonctionner sur les systèmes d'exploitation suivants :

- Windows Server 2016 Standard 64bits

- Windows Server 2019 Standard 64bits

Une fois la VM créée, installez Microsoft Framework .net 4.8.

Votre chargé de clientèle vous enverra un e-mail avec votre WorkerID et le fichier setup.exe pour installer le logiciel LEM sur la VM.

Pour SharePoint

Nous devons dimensionner les spécifications du LEM en fonction de votre infrastructure, veuillez nous fournir les informations suivantes concernant votre volumétrie SharePoint :

- Nombre de nœuds

- Nombre de sites

- Le volume moyen de données stockées sur votre Sharepoint

Une fois ces informations fournies, nous vous fournirons une liste complète de spécifications pour créer le LEM dans votre environnement.

Flux d'ouverture

Veuillez vérifier ou ouvrir les connexions suivantes :

De | Pour | Protocole |

I2A VM (LEM) | Centre de données I2A Centre de données (Internet) | TCP 443 |

I2A VM (LEM) | Tous les serveurs Exchange 2010/2013 avec le rôle Client Serveur d'accès au client | TCP 80 |

I2A VM (LEM) | Contrôleur Active Directory | TCP ET UDP 389 |

I2A VM (LEM) | https://updates.i-2a.com/lem/wyserver.wys | TCP 443 |

I2A VM (LEM) | Chaque SharePoint | TCP 443 |

Bureau de l'utilisateur | Centre de données I2A Centre de données (Internet) | TCP 443 |

Installation du LEM

Lancez le fichier setup.exe sur la VM et procédez à l'installation.

Pour valider le choix du compte système local par rapport à un compte personnalisé, veuillez lire ce qui suit.

Ajout de la procuration, 4 cas :

- Pas de proxy: Utiliser le système local dans la configuration du LEM, utiliser les paramètres par défaut du système dans la configuration du proxy. Passez ensuite à la section Vérifier le compte de service.

- Proxy mais pas authentifié: Utilisez Local System dans la configuration du LEM et utilisez Custom Proxy settings dans la configuration du proxy.

Remplissez l'URI (http://), le port et définissez le Bypass (généralement true)

Puis allez à Check the service account. - Proxy authentifié avec le même compte que le compte du service I2A: Utilisez Custom User dans la configuration du LEM et remplissez les champs et utilisez Custom Proxy settings dans la configuration du proxy.

Remplissez l'URI (http://), le port et définissez le Bypass (généralement true)

Allez ensuite à Check the service account. - Proxy authentifié avec un autre compte :

- Le compte utilisé pour le proxy est dans le même domaine que le LEM : utilisez Custom User dans la configuration du LEM, remplissez les champs, et utilisez Custom Proxy settings dans la configuration du proxy. Remplissez l'URI et définissez l'option Bypass (généralement vrai).

- Le compte utilisé pour le proxy se trouve dans un domaine différent de celui du LEM : Utilisez le système local et éditez les fichiers de configuration. Modifiez le fichier proxy.config et remplacez le contenu du fichier par :

<?xml version="1.0" encoding="utf-8" ?>

<defaultProxy>

<module type="ID.SABA.Infrastructure.CustomProxy, ID.SABA.Common" />

</defaultProxy>Edit the file settings.json just after the opening bracket { and copy-paste the following (with commas):

"CustomProxy.Login": "login",

"CustomProxy.Password": "password",

"CustomProxy.ProxyAddress": "http://hostname:port",Vérification du compte de service

A la fin de l'installation, vous devez ouvrir la MMC, arrêter le service I2A Worker et définir le login/mot de passe du compte de service.

Redémarrez ensuite le service I2A Worker.

Valider les droits NTFS du compte de service.

[Facultatif] Installation du LEM (mode silencieux)

Un mode silencieux est disponible pour l'installation d'IDECSI LEM.

Par exemple : I2AWorker 4.8.18303.0121.exe /SILENT /WorkerId=00000000-0000-0000-0000-000000000000 /IsCustomAccount=true /Username="idecsi\svc_lem" /Password="Password12345″.

Si vous souhaitez inclure dans un paramètre une virgule, une barre verticale ("|") ou une accolade fermante ("}") à l'intérieur de la constante, vous devez y échapper via "%-encoding". Remplacez le caractère par un caractère "%", suivi de son code hexagonal à deux chiffres. Une virgule est "%2c", une barre verticale est "%7c" et une accolade fermante est "%7d". Si vous souhaitez inclure un véritable caractère "%", utilisez "%25".

Paramètres

/SILENT, /VERYSILENT

Indique à l'installation d'être silencieuse ou très silencieuse. Lorsque l'installation est silencieuse, l'assistant et la fenêtre d'arrière-plan ne sont pas affichés, mais la fenêtre de progression de l'installation l'est. Lorsque l'installation est très silencieuse, la fenêtre de progression de l'installation n'est pas affichée.

Paramètres du travailleur I2A

/WorkerId=00000000-0000-0000-0000-000000000000

/IsCustomAccount=true|false (Si nécessaire, Par défaut : False)

/Username="idecsi\svc_lem" (Si IsCustomAccount = True)

/Password="Password12345″ (Si IsCustomAccount = True)

/IsCustomProxy=true|false (Si nécessaire, Défaut : False)

/ProxyAddress="http://proxy.domain.com:3128″ (Si IsCustomProxy = True)

/ProxyBypassLocal=true|false (Si IsCustomProxy = True)

La solution utilise un compte de service Exchange pour collecter les objets de configuration sur Exchange et pour effectuer la remédiation.

Vous pouvez utiliser le script ci-dessous pour créer le compte de service et les rôles et attribuer automatiquement les cmdlets.

Veuillez envoyer le login/mot de passe à clientsuccess@idecsi.com (les mots de passe peuvent être envoyés en utilisant 1ty.me - One Time Self Destructing Links For Sharing Sensitive Information).

Utilisation de PowerShell :

# Connexion Exchange

$credentials = Get-Credential

Import-Module ActiveDirectory

# Création du compte de service

New-ADUser –SamAccountName "svc_lem" -GivenName "I2A" -Surname "LEM" -DisplayName "LEM I2A" –name "LEM I2A" -Path "OU=Service Account,OU=Idecsi,DC=idecsi,DC=siege" –AccountPassword (Read-Host -AsSecureString "AccountPassword") –CannotChangePassword $true –ChangePasswordAtLogon $false -Enabled $true –PasswordNeverExpires $trueUtiliser Exchange PowerShell :

# Connexion Exchange

$credentials = Get-Credential

Import-Module ActiveDirectory

# Création du compte de service

New-ADUser –SamAccountName "svc_lem" -GivenName "I2A" -Surname "LEM" -DisplayName "LEM I2A" –name "LEM I2A" -Path "OU=Service Account,OU=Idecsi,DC=idecsi,DC=siege" –AccountPassword (Read-Host -AsSecureString "AccountPassword") –CannotChangePassword $true –ChangePasswordAtLogon $false -Enabled $true –PasswordNeverExpires $true

# Définition des variables

$serviceAccountName = "svc_lem"

$roleGroupName = "I2A"

$roleName = "Mail Recipients - ViewOnly - I2A"

$roleName1 = "Remediation - I2A"

$roleName2 = "Remediation 2 - I2A"

# Création Role group "Mail Recipients - ViewOnly - I2A" - Droits de base

New-ManagementRole $roleName -Parent "Mail Recipients"

Get-ManagementRoleEntry ($roleName + "\*")

$data2 = Get-ManagementRoleEntry ($roleName + "\*")

foreach($data in $data2)

{

$name = ""

$name = $data.Name

if($name -NotLike "Get*")

{

Remove-ManagementRoleEntry $roleName\$name -confirm:$false

Write-Host ("done for $name")

}

}

# Création Role Group "Remédiation - I2A" - Droits remédiation 1

New-ManagementRole $roleName1 -Parent "Mail Recipients"

Get-ManagementRoleEntry ($roleName1 + "\*")

$entries = Get-ManagementRoleEntry ($roleName1 + "\*")

foreach($entry in $entries)

{

$name = ""

$name = $entry.Name

if ($name -NotLike "Remove-MailboxPermission" -And $name -NotLike "Remove-InboxRule" -And $name -NotLike "Remove-MailboxFolderPermission" -And $name -NotLike "Remove-RecipientPermission" -And $name -NotLike "Remove-ADPermission")

{

Remove-ManagementRoleEntry $roleName1\$name -Confirm:$false

Write-Host ("done for $name")

}

}

# Création Role Group "Remediation 2 - I2A" - Droits remédiation 2

New-ManagementRole $roleName2 -Parent "Mail Recipient Creation"

Get-ManagementRoleEntry ($roleName2 + "\*")

$entries = Get-ManagementRoleEntry ($roleName2 + "\*")

foreach($entry in $entries)

{

$name = ""

$name = $entry.Name

if ($name -NotLike "Set-MailboxFolderPermission")

{

Remove-ManagementRoleEntry $roleName2\$name -Confirm:$false

Write-Host ("done for $name")

}

}

Get-ManagementRoleEntry ($roleName + "\*")

Get-ManagementRoleEntry ($roleName1 + "\*")

Get-ManagementRoleEntry ($roleName2 + "\*")

New-RoleGroup -Name $roleGroupName -Roles "Audit Logs","View-Only Configuration","View-Only Recipients",$roleName,$roleName1,$roleName2 -Members $serviceAccountNamePour surveiller votre environnement SharePoint On-Premise, nous aurons besoin de :

- Un compte technique avec des niveaux suffisants

- Une "solution de ferme" à installer dans votre serveur de ferme

Compte de service et informations sur l'exploitation

IDECSI aura besoin d'un compte de service pour exécuter des services via le LEM et demander des informations sur vos collections de sites. Voici les informations que vous devrez fournir.

Le compte de service créé doit être un compte d'administrateur de ferme. Veuillez nous fournir les informations suivantes :

- Domaine

- Connexion

- Mot de passe

L'IDECSI étant compatible avec les exploitations multiples, veuillez également nous fournir les informations suivantes :

- FarmID

# Sharepoint Management shell

Get-SPFarm | Format-Table -PropertyId, EncondedFarmId, Name, DisplayName, Status- "URL principale" pour l'API FarmSolutions (par exemple : contoso.sharepoint.com)

Solution pour l'agriculture

Nous avons également besoin d'accéder à plusieurs informations. Certaines de ces informations sont fournies par défaut par Sharepoint, d'autres non.

Pour obtenir ces dernières, IDECSI a développé un plugin Farm Solution que vous devez installer sur le résumé de votre ferme.

Une fois que les informations sur la volumétrie et le compte de service sont fournies à IDECSI, nous vous fournirons le fichier WSP à installer sur le résumé de votre ferme.

- Installer la solution agricole : vous trouverez un tutoriel ici

- Vérifiez l'état de la solution de ferme dans votre environnement :

Ouvrez l'Admin central et allez à "System Settings" dans la navigation de gauche. Sélectionnez ensuite "Manage Farm Solutions" pour vérifier l'état de votre solution. - (Si nécessaire) Mettre à jour la solution agricole :

# ServerSide

Update-SPSolution -Identity ID.SABA.Providers.Microsoft.SharePoint.OnPremise.Package.2019.wsp - LiteralPath E:\SharepointFarmSolution\ID.SABA.Providers.Microsoft.SharePoint.OnPremise.Package.2019.wsp - GACDeploymentPour permettre aux utilisateurs de se connecter à leur MyDataSecurity ou MyDataManagement, nous pouvons intégrer votre fédération d'identité. Vous trouverez ci-dessous la procédure à suivre avec Azure AD. Pour d'autres solutions, veuillez consulter la base de connaissances.

| 1. Accédez à votre tableau de bord d'administrateur dans Azure Active Directory. | |

| et cliquez sur Active Directory > Enterprise Applications |  |

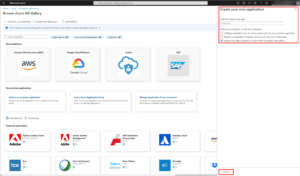

| 2. Cliquez sur + Créez votre propre application |  |

| Saisissez un nom pertinent dans Input Name (par exemple I2A Platform), sélectionnez l'option "Integrate any other application you don't find in the gallery (non-gallery)", et cliquez sur Create. |  |

| 3. Ensuite, vous êtes redirigé vers l'application nouvellement créée Vue d'ensemble, allez à Affecter des utilisateurs et des groupes à partir de la tuile ou du menu latéral. |  |

| 4. Si vous souhaitez restreindre l'utilisation, vous pouvez ajouter des utilisateurs et/ou des groupes pour accéder à la plateforme I2A. Nous vous recommandons d'ajouter un groupe avec tous vos utilisateurs tenant , I2A reconnaîtra les utilisateurs avec un compte. |  |

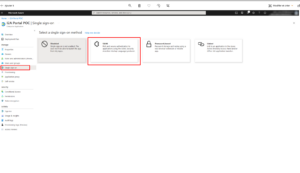

| 5. Cliquez sur Single sign-on dans le menu latéral et sélectionnez SAML comme méthode d'authentification unique. |  |

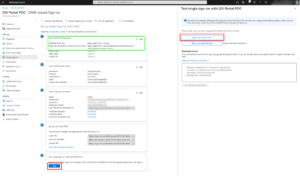

| 6. Cliquez sur Télécharger le fichier de métadonnées et sélectionnez le fichier XML fourni par votre Client Success Manager. |  |

| 7. Après l'importation, vous aurez : |  |

Dans le bloc de configuration Basic SAML : Identifiant (ID de l'entité) : https://dcxx-auth.i-2a.com Vous pouvez maintenant tester votre authentification à l'aide du bouton Test. | |

| 8. Veuillez nous envoyer le fichier XML des métadonnées de la Fédération à l'adresse suivante : clientsuccess@idecsi.com |  |

Votre Client Success Manager vous informera de l'intégration de vos métadonnées.

Pour encourager les utilisateurs à adopter la solution, nous proposons l'utilisation d'une application qui permettra à notre plateforme d'envoyer des courriels à partir de votre tenant Microsoft. A défaut, IDECSI utilisera Graph API pour envoyer des emails depuis une adresse générique (alerts@idecsi.com).

Si vous souhaitez utiliser une adresse e-mail particulière de votre domaine,nous pouvons utiliser l'API Microsoft Graph pour envoyer des e-mails IDECSI par le biais d'une application accordée à votre tenant.

L'IDECSI propose d'utiliser l'application générique "I2A Mail Sender" pour envoyer les notifications.

L'application utilisée pour envoyer les notifications ne peut pas être la même que celle utilisée pour la remédiation, car la permission "Mail.Send" doit être définie sur le compte.

Étape 1 : Autoriser cette application

L'étape suivante consiste à accorder à l'application les droits d'administrateur global. Voici le lien pour accorder à l'application générique gérée par IDECSI les droits d'administrateur global :

https://login.microsoftonline.com/common/adminConsent?client_id=ba28a8f5-601a-4523-a7e9-570dc40d49d7

La seule autorisation à accorder est la suivante :

| Autorisation | Chaîne d'affichage | Description | Consentement administratif requis |

| Mail.Send | Envoyer du courrier en tant qu'utilisateur | Permet à l'application d'envoyer des courriers électroniques en tant qu'utilisateurs de l'organisation. | Oui |

Plus d'informations sur la permission : Référence des permissions de Microsoft Graph - Microsoft Graph | Microsoft Docs

Étape 2 : Appliquer une politique de restriction pour limiter la portée de l'autorisation

Pour garantir la meilleure sécurité possible et limiter les autorisations de l'application accordée à l'étape 2, il est nécessaire de limiter le droit d'envoyer du courrier à un seul compte de service utilisé à cette fin.

Pour cela, il est nécessaire de créer une ApplicationAccessPolicy.

#0. Select the application you want to configure:

$myAppId = {my app id}

#1. Connect to Exchange Online with the ExchangeOnlineManagement PowerShell module

Connect-ExchangeOnline

#2. Create a mail-enabled security group that contains all the accounts you want to send mails from

$myRestrictedGroup = New-DistributionGroup -Name "Mail service accounts" -Type "Security" -Members @("senderemail@mydomain.com")

#3. Optionally hide the group from the address list

Set-DistributionGroup -Identity $myRestrictedGroup.Identity -HiddenFromAddressListsEnabled $true

#4. Create the application access policy to only allow sending the app mails for the specified distribution group

$params = @{

AccessRight = "RestrictAccess"

AppId = $myAppId

PolicyScopeGroupId = $myRestrictedGroup .PrimarySmtpAddress

Description = "Restrict I2A Sender Mail app permissions to only allow access to service account"

}

New-ApplicationAccessPolicy @paramsA partir de là, l'application "I2A Mail Sender" ne sera autorisée que pour l'adresse e-mail de l'expéditeur souhaitée "senderemail@mydomain.com"

Plus d'informations :

- Limiter les permissions d'application à des boîtes aux lettres Exchange Online spécifiques - Microsoft Graph | Microsoft Docs

- Envoi sécurisé de courriels à partir de scripts PowerShell avec une authentification moderne - nicolonsky tech

- New-ApplicationAccessPolicy (ExchangePowerShell) | Microsoft Docs

Étape 3 : Communiquez à votre gestionnaire de la réussite des clients l'adresse électronique autorisée.

Votre Client Success Manager configurera alors l'adresse électronique comme le compte utilisé pour envoyer des notifications aux utilisateurs finaux et aux équipes de sécurité.

- L'adresse électronique qui sera utilisée pour envoyer des courriels (et les alias).

- ID de l'application

- App Secret