Pour permettre la collecte des données et l'utilisation des alertes ou de la plateforme MyDataSecurity / MyDataManagement par vos utilisateurs, nous vous invitons à remplir les six prérequis ci-dessous.

💡 Il existe des différences entre les exigences pour MyDataSecurity et MyDataManagement. Veuillez lire attentivement les onglets ci-dessous pour obtenir les bonnes informations.

💡 Cet onglet concerne à la fois les configurations MyDataSecurity et MyDataManagement.

La solution utilise les API de Microsoft pour collecter les autorisations et l'accès à Exchange, OneDrive, SharePoint et Teams.

La remédiation est également effectuée via les API.

Accorder les permissions à l'application IDECSI-Platform

Veuillez nous envoyer votre identifiant de locataire, votre domaine principal, l'URL de votre site racine SharePoint ([votredomaine].sharepoint.com) et nous informer lorsque vous aurez accordé l'autorisation à l'application IDECSI – Platformen cliquant sur les liens suivants et en vous connectant en tant qu'administrateur du tenant:

https://login.microsoftonline.com/common/adminconsent?client_id=52e3a6c9-b6cc-4854-92db-06afc774da14

Détails des permissions de l'application accordée

| API | Autorisation | Utilisation de l'IDECSI | Plus d'informations ? |

| Office 365 Management API | ActivityFeed.Read | Collecte des journaux d'audit pour afficher les événements d'accès dans MyDataSecurity. Détecter les changements de droits et de permissions pour pouvoir récupérer les ressources, et alerter si nécessaire. | Office 365 Management Activity API reference | Microsoft Learn |

| API graphique | AuditLog.Read.All | Collecter les journaux d'audit unifiés et les journaux d'audit d'Entra pour enrichir toutes les informations sur les ressources d'Idecsi. | |

| API graphique | ChannelSettings.Read.All | Carte des canaux d'équipes (privés et partagés) à afficher dans MyDataSecurity. | Liste des canaux - Microsoft Graph v1.0 | Microsoft Learn |

| API graphique | Canal.Supprimer.tous | Effectuer une remédiation sur un canal Teams privé ou partagé de MyDataSecurity. | Obtenir une conversationMembre - Microsoft Graph v1.0 | Microsoft Learn Supprimer un membre d'un canal - Microsoft Graph v1.0 | Microsoft Learn |

| API graphique | Membre du canal.ReadWrite.All | Identifiez les membres du canal et remédiez à un membre directement à partir de MyDataSecurity. | Supprimer le canal - Microsoft Graph v1.0 | Microsoft Learn |

| API graphique | DelegatedPermissionGrant.ReadWrite.All | Identifier et remédier aux permissions déléguées via l'onglet Application dans MyDataSecurity. | Supprimer oAuth2PermissionGrant (une permission déléguée) - Microsoft Graph v1.0 | Microsoft Learn |

| API graphique | Répertoire.Lire.tout | Identifier les utilisateurs, les groupes et les applications qui afficheront ces informations dans MyDataSecurity. | Requis pour les informations AD (utilisateurs, groupes, licences, applications, administrateurs) |

| API graphique | Utilisateur.Lire | Authentifier les utilisateurs pour MyDataSecurity (SSO). | Permission déléguée pour SSO |

| API graphique | Utilisateurs.Lire.tout | Associer la photo de profil de l'utilisateur à ses interfaces IDECSI. | Nécessaire pour obtenir la photo de profil de l'utilisateur |

| API graphique | Fichiers.ReadWrite.All | Effectuer des remédiations de versions et de fichiers via MyDataManagement et remédier aux permissions de partage dans MyDataSecurity. | Supprimer l'accès à un élément - Microsoft Graph v1.0 | Microsoft Learn Supprimer une permission - Microsoft Graph v1.0 | Microsoft Learn |

| API graphique | Groupe.ReadWrite.All | Remédier aux groupes (propriétaires, membres, invités), modifier les paramètres de confidentialité (public/privé) ou les supprimer. | Supprimer un membre - Microsoft Graph v1.0 | Microsoft Learn Supprimer le propriétaire du groupe - Microsoft Graph v1.0 | Microsoft Learn Ajouter des propriétaires - Microsoft Graph v1.0 | Microsoft Learn Mettre à jour le groupe - Microsoft Graph v1.0 | Microsoft Learn Supprimer un groupe - Microsoft Graph API - Microsoft Graph v1.0 | Microsoft Learn |

| API graphique | Politique de protection de l'information.Lire.tout | Récupérer les configurations des étiquettes de sensibilité (Purview). | Liste sensitivityLabels - Microsoft Graph beta | Microsoft Learn |

| API graphique | MailboxSettings.Read | Adapter la langue et les paramètres de l'interface IDECSI et identifier la boîte aux lettres associée à un utilisateur. | Obtenir les paramètres de la boîte aux lettres de l'utilisateur - Microsoft Graph v1.0 | Microsoft Learn |

| API graphique | Politique.Lire.tout | Lire les configurations des tenant et les alerter en cas de changement. | Configurations requises pour la lecture |

| API graphique | Rapports.Lire.tout | Collecter divers rapports pour enrichir les informations dans MyDataSecurity et MyDataManagement. | reportRoot : getOneDriveUsageStorage - Microsoft Graph v1.0 | Microsoft Learn reportRoot : getOneDriveUsageFileCounts - Microsoft Graph v1.0 | Microsoft Learn reportRoot : getSharePointSiteUsageStorage - Microsoft Graph v1.0 | Microsoft Learn reportRoot : getSharePointSiteUsageFileCounts - Microsoft Graph v1.0 | Microsoft Learn |

| SharePoint | Sites.FullControl.All | Collecter (administrateurs de sites classiques) et corriger les permissions (Everyone site admin, EEEU site admin, Everyone, EEEU) sur les sites SharePoint, et récupérer le créateur du lien de partage et la date de création. | SharePoint admin APIs authentification et autorisation | Microsoft Learn |

| API graphique | Sites.Lire.tout | Cartographier les sites, les bibliothèques, les autorisations et les métadonnées utilisées pour alimenter les profils d'utilisateurs dans MDS/MDM. | Liste de sites - Microsoft Graph v1.0 | Microsoft Learn |

| API graphique | TeamSettings.Read.All | Cartographier les équipes et leurs paramètres pour alimenter les profils d'utilisateurs dans MDS. | Obtenir l'équipe - Microsoft Graph v1.0 | Microsoft Learn |

| Office 365 Exchange Online API | Exchange.ManageAsApp | Permission qui n'accorde aucun droit à l'application elle-même. Le principal de service associé recevra les droits de collecte et de remédiation (via PowerShell) en fonction de l'affectation. | Authentifier une application EWS à l'aide d'OAuth Contrôle d'accès basé sur les rôles pour les applications dans Exchange Online |

Plus d'informations sur les permissions : Vue d'ensemble des permissions de Microsoft Graph - Microsoft Graph | Microsoft Learn

Fournir des droits sur l'Exchange

Le droit "Gérer Exchange en tant qu'application" permet de se connecter en tant qu'application mais n'accorde pas de permissions spécifiques. C'est pourquoi nous devons ajouter un "Service Principal" qui permettra de l'utiliser. Pour limiter les droits, nous allons créer un Groupe de Rôles I2A, dans lequel nous placerons le "Service Principal".

⚠️ Veuillez noter :

- Installer ou mettre à jour PowerShell à la version 7 (

winget install --id Microsoft.Powershell --source winget) - Lancer PowerShell 7 en tant qu'administrateur local de la machine (ou avec un compte disposant des droits nécessaires)

- Installer le module Microsoft.Graph (

Install-Module Microsoft.Graph -Verbose) - Installer le module ExchangeOnlineManagement version 3.6 (

Install-Module -Name ExchangeOnlineManagement -RequiredVersion 3.6.0 -Verbose).

# Import ExchangeOnline module and Graph module

Import-Module ExchangeOnlineManagement;Get-Module ExchangeOnlineManagement

Import-Module Microsoft.Graph;Get-Module Microsoft.Graph

# Load and connect to Microsoft Graph with administrator rights.

Connect-MgGraph -Scopes AppRoleAssignment.ReadWrite.All,Application.Read.All

# Retrieve the Service Principal corresponding to the "IDECSI - Platform" application.

$AzureADApp = Get-MgServicePrincipal -Filter "DisplayName eq 'IDECSI - Platform'"

# Exchange Online Connexion

# This prompts for user credentials. Please use an Exchange Admin account to connect.

Connect-ExchangeOnline

# Create an Exchange Service Principal linked to the Azure AD App

New-ServicePrincipal -AppId $AzureADApp.AppId -ObjectId $AzureADApp.Id -DisplayName "SP for Azure AD App IDECSI - Platform"

# Retrieve the new Service Principal object

$SP = Get-ServicePrincipal -Identity "SP for Azure AD App IDECSI - Platform"

Write-Host ($SP | Format-Table | Out-String)

# Define variables

# These variables store:

# * The name of the role group

$roleGroupName = "I2A"

# * The names of custom management roles to be created.

$roleName = "Mail Recipients - ViewOnly - I2A"

$roleName1 = "Remediation - I2A"

$roleName2 = "Remediation 2 - I2A"

# Create Role: "Mail Recipients - ViewOnly - I2A"

# Creates a new management role based on the "Mail Recipients" parent role.

New-ManagementRole $roleName -Parent "Mail Recipients"

Get-ManagementRoleEntry ($roleName + "\*")

$data2 = Get-ManagementRoleEntry ($roleName + "\*")

# This loop removes all cmdlets except those starting with "Get", effectively making the role read-only.

foreach($data in $data2)

{

$name = ""

$name = $data.Name

if($name -NotLike "Get*")

{

Remove-ManagementRoleEntry $roleName\$name -confirm:$false

Write-Host ("Done for $name")

}

}

# Create Role: "Remediation - I2A"

# Creates another role based on "Mail Recipients".

New-ManagementRole $roleName1 -Parent "Mail Recipients"

Get-ManagementRoleEntry ($roleName1 + "\*")

$entries = Get-ManagementRoleEntry ($roleName1 + "\*")

# This time, it keeps only specific "Remove" cmdlets (like Remove-MailboxPermission, etc.), making the role strictly focused on remediation tasks, like removing permissions or inbox rules.

foreach($entry in $entries)

{

$name = ""

$name = $entry.Name

if ($name -NotLike "Remove-MailboxPermission" -And $name -NotLike "Remove-InboxRule" -And $name -NotLike "Remove-MailboxFolderPermission" -And $name -NotLike "Remove-RecipientPermission" -And $name -NotLike "Remove-ADPermission")

{

Remove-ManagementRoleEntry $roleName1\$name -Confirm:$false

Write-Host ("Done for $name")

}

}

# Create Role: "Remediation 2 - I2A"

# Creates a third custom role based on "Mail Recipient Creation".

New-ManagementRole $roleName2 -Parent "Mail Recipient Creation"

Get-ManagementRoleEntry ($roleName2 + "\*")

$entries = Get-ManagementRoleEntry ($roleName2 + "\*")

# This removes all cmdlets except Set-MailboxFolderPermission, allowing the role to only modify folder permissions, again focusing on a specific remediation use case.

foreach($entry in $entries)

{

$name = ""

$name = $entry.Name

if ($name -NotLike "Set-MailboxFolderPermission")

{

Remove-ManagementRoleEntry $roleName2\$name -Confirm:$false

Write-Host ("Done for $name")

}

}

Get-ManagementRoleEntry ($roleName + "\*")

Get-ManagementRoleEntry ($roleName1 + "\*")

Get-ManagementRoleEntry ($roleName2 + "\*")

# Assign Roles to Role Group and Add Service Principal

# Creates a new role group named "I2A", includes:

# * Standard built-in roles (like audit and read-only)

# * The 3 custom roles we created

# * Assigns everything to the Service Principal

New-RoleGroup -Name $roleGroupName -Roles "Audit Logs","View-Only Configuration","View-Only Recipients",$roleName,$roleName1,$roleName2 -Members $SP.Identity

# Disconnect

# Ends the Exchange Online and Graph session properly.

Disconnect-ExchangeOnline

Disconnect-GraphUne fois que la demande est acceptée et que le script a été exécuté avec succès, veuillez en informer votre Customer Success Manager.

💡 Cet onglet concerne à la fois la configuration de MyDataSecurity et de MyDataManagement.

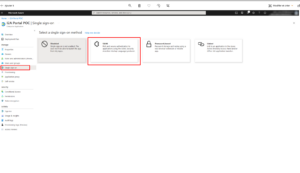

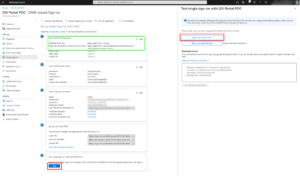

Pour permettre aux utilisateurs de se connecter à leur MyDataSecurity ou MyDataManagement, nous pouvons intégrer votre fédération d'identité. Vous trouverez ci-dessous la procédure à suivre avec Azure AD. Pour d'autres solutions, veuillez consulter la base de connaissances.

Votre Client Success Manager vous informera de l'intégration de vos métadonnées.

💡 Cet onglet concerne à la fois les configurations MyDataSecurity et MyDataManagement.

Pour collecter les informations de vos utilisateurs et attacher leurs ressources, nous devons mettre en place une requête basée sur le contenu de votre Azure Directory. Cette demande nous permet d'importer automatiquement les données nécessaires.

La demande peut être basée sur deux types d'informations afin de filtrer l'étendue appropriée des utilisateurs :

- Attributs AD configurés pour chaque utilisateur. Les attributs les plus courants utilisés pour la demande sont les SkuID des plans de licence Microsoft.

- Un ou plusieurs groupes AD contenant les utilisateurs

Pour procéder à la configuration de la demande, veuillez fournir à votre gestionnaire de la réussite des clients le type d'information approprié (attribut ou groupe). Si nécessaire, votre gestionnaire de la réussite des clients se fera un plaisir de vous aider dans ce processus.

Rapport anonyme

Les rapports Microsoft affichent des noms d'utilisateurs anonymes au lieu de noms d'utilisateurs réels. Ces rapports sont nécessaires pour les collectes MyDataManagement, mais l'identité de l'utilisateur est requise pour lui montrer des informations sur ses données dans son profil MyDataManagement.

Ce paramètre est également nécessaire pour afficher les données des groupes Microsoft 365 dans le tableau de bord BI de MyDataSecurity.

Par conséquent, il est obligatoire de désactiver le signalement anonyme sur votre tenant.

Pour ce faire, veuillez suivre le tutoriel ici.

💡 Cet onglet concerne à la fois les configurations MyDataSecurity et MyDataManagement.

Pour encourager les utilisateurs à adopter la solution, nous proposons d'utiliser une application qui permettra à notre plateforme d'envoyer des courriels à partir de votre tenant Microsoft. Si ce n'est pas le cas, IDECSI utilisera l'API Graph pour envoyer des emails depuis une adresse générique ().

Si vous souhaitez utiliser une adresse e-mail spécifique de votre domaine,nous pouvons utiliser l'API Microsoft Graph pour envoyer des e-mails IDECSI par le biais d'une application accordée à votre tenant. Vous devez utiliser un compte de votre tenant avec au moins une licence incluant Microsoft Exchange Online P1 ou P2.

Les listes de diffusion ne sont pas prises en charge.

En fonction du nombre de destinataires que vous souhaitez cibler dans vos campagnes, vous devrez utiliser le service High volume email (HVE) de Microsoft.

HVE : Pour 5 000 à plus de 150 000 bénéficiaires

Qu'est-ce que le HVE (High Volume Email) ?

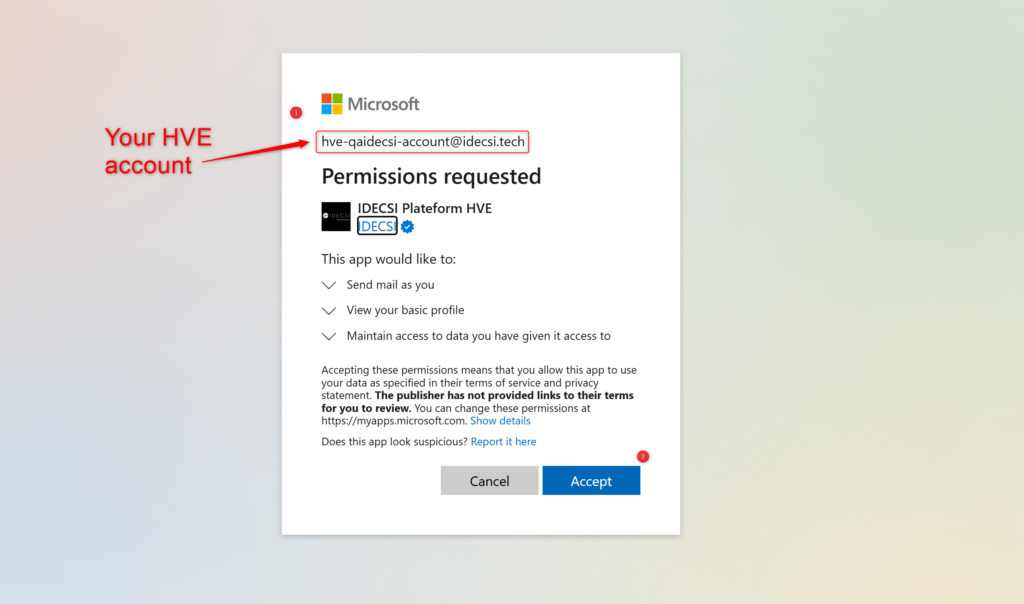

Étape 1 : Créez votre compte HVE

- Via le centre d'administration Microsoft 365 : Créer manuellement un utilisateur dédié.

- Via PowerShell : Automatiser le processus

Étape 2 : Accorder le consentement

- Veuillez ouvrir une page de navigation privée

- Aller à : IDECSI Platform HVE

- Connectez-vous avec votre compte HVE

- Un écran de demande de consentement s'affiche pour la demande.

- Cliquez sur "Accepter" pour approuver

- Une fois cette opération terminée, veuillez communiquer l'adresse électronique et le mot de passe du compte à votre contact IDECSI Customer Success Manager.

Étape 3 : Intégration de l'application dans "Identities" (prise en charge par IDECSI)

Étape 4. Envoi du test

Classique : Pour 1 à 4 999 bénéficiaires

L'IDECSI propose d'utiliser l'application générique "I2A Mail Sender" pour envoyer les notifications.

L'application utilisée pour envoyer les notifications ne peut pas être la même que celle utilisée pour la remédiation, car la permission "Mail.Send" doit être définie sur le compte.

Étape 1 : Autoriser cette application

L'étape suivante consiste à accorder les droits d'administrateur global à l'application. Voici le lien pour accorder les droits d'administrateur global à l'application générique gérée par IDECSI.

https://login.microsoftonline.com/common/adminConsent?client_id=ba28a8f5-601a-4523-a7e9-570dc40d49d7

La seule autorisation à accorder est la suivante :

| Autorisation | Chaîne d'affichage | Description | Consentement administratif requis |

| Mail.Send | Envoyer du courrier en tant qu'utilisateur | Permet à l'application d'envoyer des courriers électroniques en tant qu'utilisateurs de l'organisation. | Oui |

Plus d'informations sur la permission : Référence des permissions de Microsoft Graph - Microsoft Graph | Microsoft Docs

Étape 2 : Appliquer une politique de restriction pour limiter la portée de l'autorisation

Pour garantir la meilleure sécurité possible et limiter les autorisations de l'application accordée à l'étape 2, il est nécessaire de limiter le droit d'envoyer du courrier à un seul compte de service utilisé à cette fin.

Pour cela, il est nécessaire de créer une ApplicationAccessPolicy.

#0. Select the application you want to configure:

$myAppId = {my app id}

#1. Connect to Exchange Online with the ExchangeOnlineManagement PowerShell module

Connect-ExchangeOnline

#2. Create a mail-enabled security group that contains all the accounts you want to send mails from

$myRestrictedGroup = New-DistributionGroup -Name "Mail service accounts" -Type "Security" -Members @("CHOSEN EMAIL ADDRESS")

#3. Optionally hide the group from the address list

Set-DistributionGroup -Identity $myRestrictedGroup.Identity -HiddenFromAddressListsEnabled $true

#4. Create the application access policy to only allow sending the app mails for the specified distribution group

$params = @{

AccessRight = "RestrictAccess"

AppId = $myAppId

PolicyScopeGroupId = $myRestrictedGroup.PrimarySmtpAddress

Description = "Restrict I2A Sender Mail app permissions to only allow access to service account"

}

New-ApplicationAccessPolicy @paramsA partir de là, l'application "I2A Mail Sender" ne sera autorisée que pour l'adresse e-mail de l'expéditeur souhaité, "."

Plus d'informations :

- Limiter les permissions d'application à des boîtes aux lettres Exchange Online spécifiques - Microsoft Graph | Microsoft Docs

- Envoi sécurisé de courriels à partir de scripts PowerShell avec une authentification moderne - nicolonsky tech

- New-ApplicationAccessPolicy (ExchangePowerShell) | Microsoft Docs

Étape 3 : Communiquez à votre gestionnaire de la réussite des clients l'adresse électronique autorisée.

Votre Client Success Manager configurera alors l'adresse électronique comme le compte utilisé pour envoyer des notifications aux utilisateurs finaux et aux équipes de sécurité.

- L'adresse électronique qui sera utilisée pour envoyer des courriels (et les alias).

💡 Cet onglet concerne à la fois la configuration de MyDataSecurity et de MyDataManagement.

Pour encourager l'adoption par les utilisateurs, nous proposons d'utiliser une URL personnalisée pour accéder à notre plateforme. Sans personnalisation, l'URL ressemblera à ceci : https://dc01.i-2a.com/app/my-data-security/tenants/xxxxxxxxxx/dashboard

Comment personnaliser l'URL ?

- Choisissez l'URL désiré et créez l'entrée correspondante sur votre DNS

- Nous fournir le nom de domaine choisi

- Nous fournir le certificat SSL correspondant et la clé privée (format .pem si possible)

Nous vous informerons lorsque la redirection vers votre URL sera effectuée et nous vous donnerons les informations CNAME ou A pour l'entrée DNS.